沒有任何一家嵌入式裝置製造商會聲稱,其連網裝置遭受安全威脅是因為目前市面上的安全元件漏洞所造成。畢竟這過於荒謬。因為我們很容易就能找到可執行複雜密碼演算法、加密晶片上的密鑰儲存、功率分析和其他安全功能的安全元件或高階單晶片系統(SoC)等專用元件。只要將這些元件正確整合到系統設計中,便能為裝載元件的裝置提供強大的防護。

那麼,如果安全元件垂手可得,為何每天都會有嵌入式連網裝置遭受攻擊得逞?畢竟,電子系統遭受網路攻擊的證據多不勝數。獨立研究顯示,與去年同期相比,2019年美國針對物聯網裝置發動的網路攻擊數量激增300%。同時據估計,美國約有57%的物聯網裝置難以抵抗中至高嚴重度的攻擊,而每次物聯網端點遭入侵需付出的成本平均為900萬美元。

網路攻擊得逞的財務成本不僅是因為服務中斷造成收入損失,其他成本還包括產品製造商的品牌損害、可能因違反安全法規而遭政府機關開罰,以及需要將技術純熟且成本高昂的工程資源從生產開發工作轉移到緊急恢復和維修措施上。此外,此領域的法規也日益嚴格,迫使物聯網設裝置製造商關注合規性要求。歐盟的網路安全法案(EU Cybersecurity Act)和中國的網路安全法(Cybersecurity Law)廣泛要求需對裝置漏洞進行獨立測試,而加州消費者隱私保護法則針對每一次的非蓄意違規行為對公司處以2500美元的罰款。

但是,儘管已經有了這些成本和規則,遭入侵的端點仍舊很脆弱。有時這是因為系統中某些部分的安全元件或安全SoC以外的漏洞所導致。這類漏洞最常出現在儲存關鍵程式碼或資料的標準外部快閃記憶體中。

在其他情況下,裝置會遭受網路攻擊,是因為系統沒有安全元件或安全SoC,缺少它所能提供的精密防護功能。

在這兩種情況下,實現硬體層級安全的障礙通常出自於成本和困難度。的確,安全電子組件在技術上要達到支付終端和行動電話等金融產品的高階支付等級是非常複雜的,對非安全專家的工程師來說,要實現確實有難度。

但是現在新一代安全快閃記憶體產品已經上市,為不需支付等級防護功能的嵌入式裝置提供安全的硬體基礎。這樣的安全快閃記憶體通常具有和標準快閃記憶體一樣的封裝尺寸和腳位配置,而且是透過標準的SPI NOR Flash指令集進行控制,方便一般的嵌入式裝置設計人員採用,同時還提供全面的安全功能,可保護連網裝置並防禦針對系統完整性或資料隱私的攻擊。

為何要在記憶體裝置中實現安全性?

傳統上將非揮發性記憶體視為一種簡單的裝置:寫入位元,然後讀出相同的位元。它通常被看作儲存裝置,而非處理器。

每個用於程式碼或應用程式資料的NOR Flash中,其實已涵括了用於控制記憶體運作及透過序列周邊介面與主機進行通訊的邏輯電路。安全快閃記憶體裝置以此邏輯區塊為基礎並加以延伸,一併提供安全功能和記憶體控制功能。

為了因應用於微控制器和SoC嵌入式快閃記憶體的製程限制,華邦等快閃記憶體製造商開發了新一代的安全快閃記憶體產品。儘管高階的微控制器和SoC已採用20奈米以下節點的晶圓製程,但嵌入式NOR Flash的製程微縮卻未能跟上腳步。這代表嵌入式浮閘快閃記憶體製程無法與最新的MCU和SoC搭配,且嵌入式NOR Flash容量通常不夠大,不足以儲存所要執行的複雜軟體程式碼。

因此,在今日的嵌入式裝置設計中,應用程式碼通常儲存在外部快閃記憶體裝置內。但如果裝置連網(尤其是連接到網際網路的物聯網裝置),外部快閃記憶體中的開機程式碼就容易受到攻擊,資料也容易遭到竊取或入侵,除非記憶體裝置本身能受到完整安全功能的保護。而這便是安全快閃記憶體的價值所在:為SoC/MCU填補安全性的不足之處。

安全快閃記憶體的關鍵功能

用安全快閃記憶體取代物聯網端點中的標準外部NOR Flash,是為了保護開機程式碼和應用程式資料的完整性。市面上的各種安全快閃記憶體裝置都提供某種形式的安全儲存空間。此安全功能基本可提供安全的加密身分驗證,代表記憶體裝置只會允許獲授權的主機執行讀取和寫入操作,進而能保護資料不讓主機SoC以外的任何裝置存取。

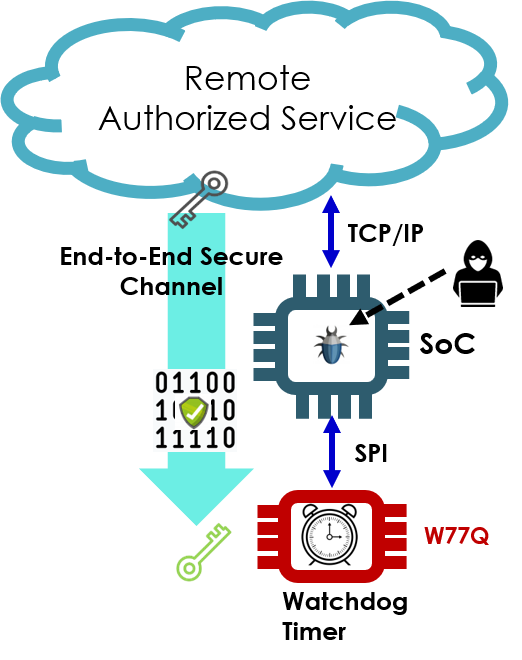

圖1:W77Q可建立連往雲端中信任中心的安全通道,以進行即時線上軟體更新,即使主機SoC已遭入侵亦可進行。(影像出處:華邦)

但這僅能提供有限的安全保護,為了抵禦多種類型的網路攻擊,並遵守歐盟網路安全法案中低層級(basic and substantial levels)的安全功能,華邦開發了多功能的安全NOR Flash記憶體W77Q,為TrustME®安全記憶體系列產品之一。除了安全驗證,W77Q還提供:

- 系統恢復力:防護、偵測和復原,確保即使網路攻擊嘗試將物聯網裝置停用,裝置也可以自動重新啟動以執行已知的安全程式碼。

- 信任根,用於與主機SoC以及與外部系統(例如雲端運算服務)進行身分驗證通信。

- 安全資料儲存

- 從快閃記憶體到雲端信任機構的安全通道,用於即時線上韌體更新。即便SoC本身已遭到入侵,此安全通道可讓記憶體將開機程式碼升級為新版本而不需仰賴SoC。(請見圖1)。

W77Q經過外部認可實驗室的評估,符合歐盟GDPR隱私法規的要求,並提供歐盟網路安全法案規定的「中等」保護層級(substantial level)。本裝置獲得多項安全認證,包括CC EAL2 (VAN.2)、IEC62443、SESIP和Arm平台安全架構(PSA)認證。

系統恢復力對於物聯網裝置尤其重要,且是多數安全快閃記憶體產品所缺少的功能。在電錶等裝置中,實體入侵(篡改)是一種常見的攻擊形式,因此需要加以保護。另外像是發電廠或軍事基地等高價值大型資產,則可能會從區域網路遭到實體入侵。

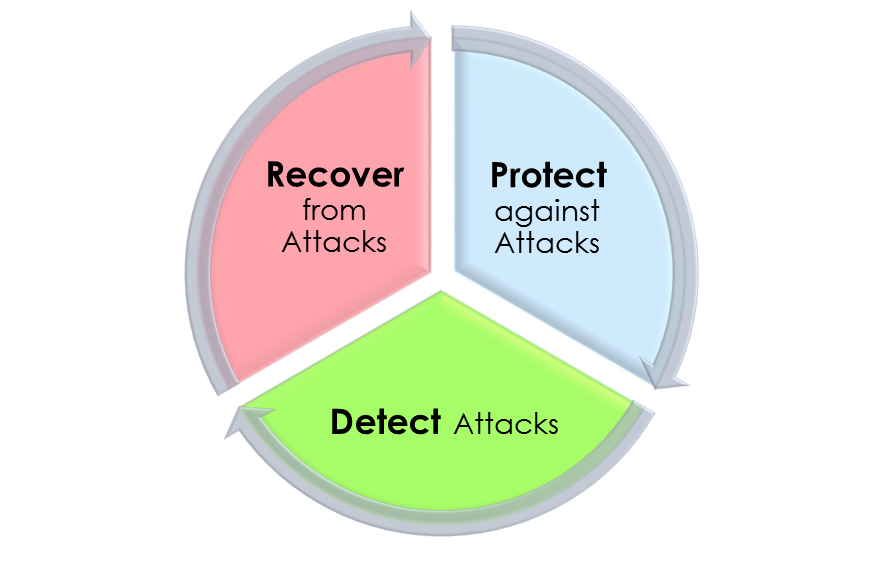

不過對於物聯網裝置來說,主要威脅來自可擴展的網路攻擊,其利用網際網路遠端連線到整個裝設的裝置群。美國國家標準暨技術研究院(NIST)的SP 800-193標準規範了用於保護韌體和組態資料免受此類攻擊的機制,其可以偵測成功的攻擊並從中復原。W77Q也提供符合此標準所需的系統恢復力功能。系統恢復力有三個要素:防禦攻擊、偵測攻擊,以及從攻擊中復原(請見圖2)。

圖2:透過防護、偵測和復原,W77Q是永遠值得信賴能維護平台正常運作的裝置。(影像出處:華邦)

像是加密身分驗證等功能可以防止未經授權的裝置嘗試存取資料,進而遏止攻擊。但是,成功的攻擊可能發生在主機SoC上,因此W77Q具有隨時偵測何時發生攻擊的能力。例如每次更新或存取程式碼時,它都會自動檢查儲存的程式碼是否毀損,也能按照主機裝置的指令掃描程式碼。

如果W77Q偵測到成功的攻擊,例如原本的SoC遭到入侵而破壞了自有的開機程式碼時,記憶體裝置便會自動進行適當的身分驗證,並恢復平台韌體。裝置是透過「安全降級」(safe fallback) 功能實現,此功能會將開機程式碼恢復到已知的安全版本。此安全降級功能由鑒權性看門狗定時器提供支援,使用已知的安全程式碼強制主機SoC進入乾淨開機模式 (clean boot)。

皆適用於多種場景的安全功能:

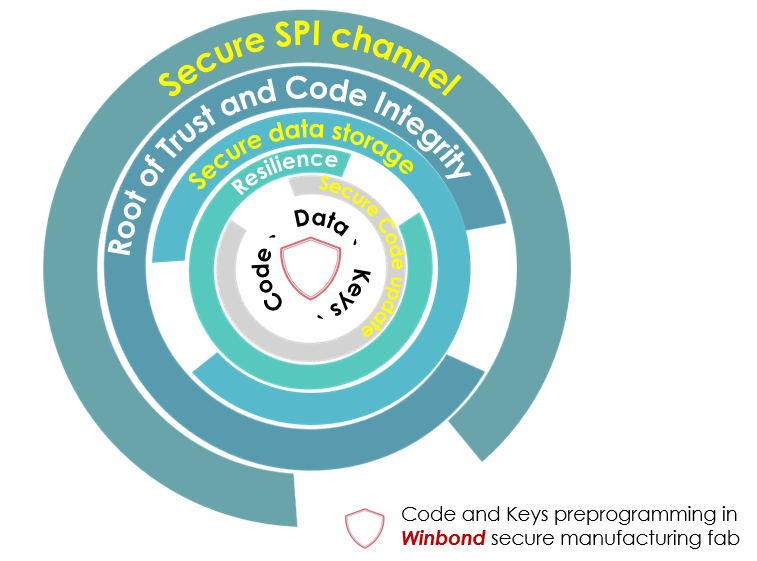

圖3:全面性防禦網路攻擊需要實行一套分層化的安全功能。(影像出處:華邦)

華邦開發W77Q的方法是提供一系列立即可用的分層化安全功能,讓客戶能輕鬆進行部署(請見圖3)。華邦的W77Q可提供:

- 端對端、立即可用的安全性,不需具備安全性領域的專業知識

- 可快速部署

- 完整全面的解決方案,由安全軟體廠商的相容產品提供支援

- 可輕鬆完成安全認證

- 價格實惠

採用熟悉的SPI NOR Flash封裝及標準腳位,提供這些全面的功能,華邦可以協助確保每個物聯網裝置在上市之前都能獲得合宜的網路攻擊防禦能力。

作者: 陳宏瑋, 華邦電子安全快閃記憶體行銷處長